Les news relatives à la cybersécurité des installations industrielles

Actualité

Vulnerability Corner

🔥 Liste des Known Exploited Vulnerabilities (KEV) publiés par l'agence de cybersécurité américaine CISA la semaine précédente :

1 x GitLab : GitLab CE/EE (CVE-2023-7028)

1 x Microsoft : SmartScreen Prompt (CVE-2024-29988)

-----

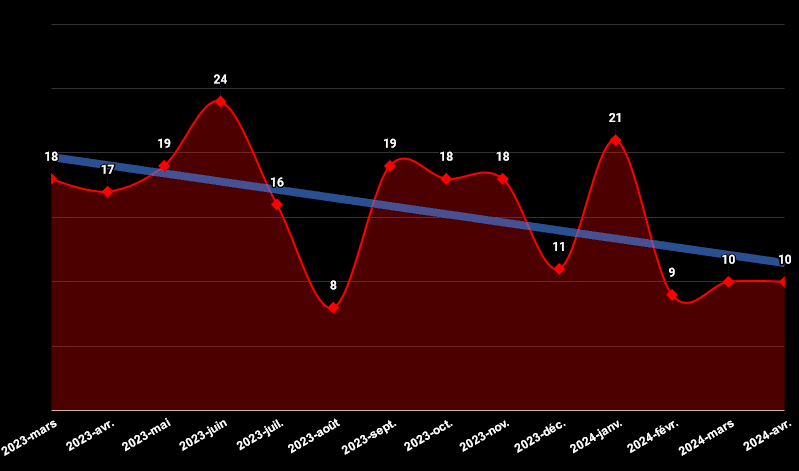

Bilan des KEV mois d'avril :

⚠️En avril 2024, l’agence de cybersécurité américaine (CISA) a ajouté 10 vulnérabilités identifiées comme activement exploitées par les adversaires dans sa liste des Known Exploited Vulnerabilities (KEV), le nombre de KEV est stable par rapport au mois précédent.

🎆À date, 1104 KEV sont référencées.

L'objectif de cette liste est de permettre aux organisations de prioriser leurs actions de patching. Afin de se rendre compte de l'importance des nouvelles entrées dans cette liste : toutes les agences de l’administration américaine doivent corriger ces vulnérabilités dans les 21 jours qui suivent l'ajout dans la liste !

☣️ KEV exploitées par un ransomware :

Aucune

🔥 Liste des autres KEV :

2 x Android : Pixel (CVE-2024-29748, CVE-2024-29745)

2 x Cisco : Adaptive Security Appliance (ASA) and Firepower Threat Defense (FTD) (CVE-2024-20359, CVE-2024-20353)

2 x D-Link : Multiple NAS Devices (CVE-2024-3273, CVE-2024-3272)

2 x Microsoft : SmartScreen Prompt (CVE-2024-29988), Windows (CVE-2022-38028)

1 x CrushFTP : CrushFTP (CVE-2024-4040)

1 x Palo Alto Networks : PAN-OS (CVE-2024-3400)

------

Vulnérabilités de composants de systèmes industriels :

Source : ICS Advisory Project dashboard

| ICSA-24-123-01, CyberPower PowerPanel, Cumulative CVSS : 9,8 (Critical) | ||||||

| CVE | CVSSv3 Score | CVSSv3 Severity | CVSSv3 Vector | EPSS | PERCENTILE | CWE |

| CVE-2024-31409 | 6,5 | Medium | AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:N/A:N | 0 | 0 | CWE-285 |

| CVE-2024-31410 | 6,5 | Medium | AV:N/AC:L/PR:L/UI:N/S:U/C:N/I:H/A:N | 0 | 0 | CWE-321 |

| CVE-2024-31856 | 8,8 | High | AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H | 0 | 0 | CWE-89 |

| CVE-2024-32042 | 4,9 | Medium | AV:N/AC:L/PR:H/UI:N/S:U/C:H/I:N/A:N | 0 | 0 | CWE-257 |

| CVE-2024-32047 | 9,8 | Critical | AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H | 0 | 0 | CWE-489 |

| CVE-2024-32053 | 9,8 | Critical | AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H | 0 | 0 | CWE-798 |

| CVE-2024-33615 | 8,8 | High | AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H | 0 | 0 | CWE-23 |

| CVE-2024-34025 | 9,8 | Critical | AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:H/A:H | 0 | 0 | CWE-259 |

| ICSA-24-123-02, Delta Electronics DIAEnergie, Cumulative CVSS : 9,3 (Critical) | ||||||

| CVE | CVSSv3 Score | CVSSv3 Severity | CVSSv3 Vector | EPSS | PERCENTILE | CWE |

| CVE-2024-34031 | 8,8 | High | AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H | 0 | 0 | CWE-89 |

| CVE-2024-34032 | 8,8 | High | AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H | 0 | 0 | CWE-89 |

| CVE-2024-34033 | 8,8 | High | AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H | 0 | 0 | CWE-22 |

| ICSA-24-121-01, Delta Electronics CNCSoft-G2 DOPSoft, Cumulative CVSS : 8,5 (High) | ||||||

| CVE | CVSSv3 Score | CVSSv3 Severity | CVSSv3 Vector | EPSS | PERCENTILE | CWE |

| CVE-2024-4192 | 7,8 | High | AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H | 0,00043 | 0,0826 | CWE-121 |

Actualité Fortress Cybersecurity

Nous serons présents à l'événement Ready For IT

Nos prochains webinaires dédiés à la cybersécurité des installations industrielles

6 juin 2024 : Stratégie de détection et de réaction en environnement industriel

Inscription à la session de 9h30-10h30 : lien

Inscription à la session de 13h-14h : lien

4 juillet 2024 : Protection des nouvelles tendances Industrie 4.0 : sécurité des conteneurs

Inscription à la session de 9h30-10h30 : lien

Inscription à la session de 13h-14h : lien

5 septembre 2024 : Gestion des vulnérabilités en environnement industriel

Inscription à la session de 9h30-10h30 : lien

Inscription à la session de 13h-14h : lien

3 octobre 2024 : Construire le plan de protection de ses installations industrielles

Inscription à la session de 9h30-10h30 : lien

Inscription à la session de 13h-14h : lien

7 novembre 2024 : Segmentation des réseaux industriels

Inscription à la session de 9h30-10h30 : lien

Inscription à la session de 13h-14h : lien