Les news relatives à la cybersécurité des installations industrielles

Actualité

#SCADA #Cloud : Même si le sujet n'est pas encore une réalité, l'agende de cybersécurité anglaise (NCSC) a publié un guide de protection des systèmes SCADA opérés dans le cloud. À noter que le NCSC met dans le même périmètre les systèmes qui font uniquement de l'analyse de données issues des procédés de production et les systèmes de contrôle-commande des procédés de production.

Malgré ce mélange des genres, la publication met en avant un certain nombre d'opportunités en termes de cybersécurité lors d'une transition vers le cloud.

... une publication qui est très générique : à lire très rapidement.

------

#Energie, #Nuclaire : L'autorité de sûreté nucléaire anglaise, l'ONR pour Office for Nuclear Regulation, a annoncé que des poursuites judiciaires seront engagées contre la société privée Sellafield Ltd qui exploite le site nuclaire de Sellafield.

Les poursuites concernent des infractions présumées, sur une période de quatre ans entre 2019 et début 2023, liées à la sécurité des systèmes d'information de la société.

------

#Défense, #Supply Chain : Le département de la Défense américain (DoD) a publié sa stratégie 2024-2027 de protection contre la menace cyber des industries qui prennent part aux activités américaine de défense (BITD pour base industrielle et technologique de défense, en anglais DIB pour defense industrial base).

Cette stratégie s'articule autour de quatre objectives :

- GOAL 1. Strengthen the DoD governance structure for DIB cybersecurity

- GOAL 2. Enhance the cybersecurity posture of the DIB

- GOAL 3. Preserve the resiliency of critical DIB capabilities in a cybercontested environment

- GOAL 4. Improve cybersecurity collaboration with the DIB

Cette stratégie s'appuie principalement sur le programme Cybersecurity Maturity Model Certification (CMMC), dont la version 2 est en cours de mise en œuvre.

Lien vers la publication (fichier pdf)

------

Par Estelle Hoorickx, commandante d’aviation belge (OF-3) et docteure en histoire contemporaine, attachée de recherche au Centre d’études de sécurité et défense (CESD) belge.

Vulnerability Corner

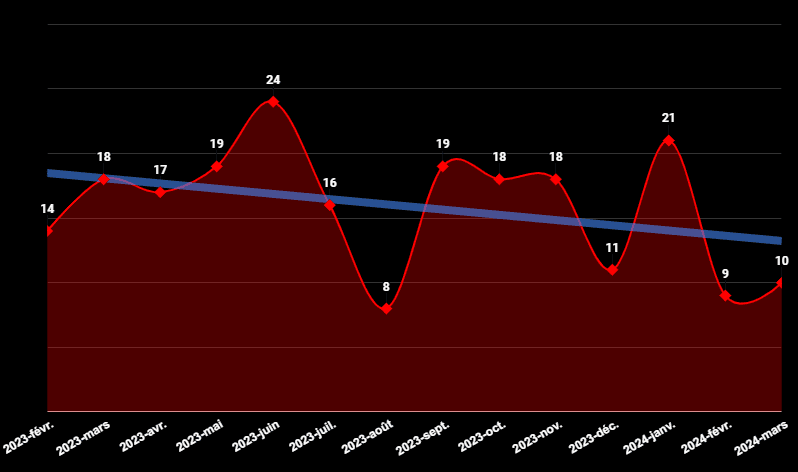

⚠️ En mars 2024, l’agence de cybersécurité américaine (CISA) a ajouté 10 vulnérabilités identifiées comme activement exploitées par les adversaires dans sa liste des Known Exploited Vulnerabilities (KEV), le nombre de KEV est stable par rapport au mois précédent (+1).

La tendance générale sur les 12 derniers mois est légèrement à la baisse.

À date, 1093 KEV sont référencées.

🎆 L'objectif de cette liste est de permettre aux organisations de prioriser leurs actions de patching. Afin de se rendre compte de l'importance des nouvelles entrées dans cette liste : toutes les agences de l’administration américaine doivent corriger ces vulnérabilités dans les 21 jours qui suivent l'ajout dans la liste !

☣️ KEV exploitées par un ransomware :

Aucune.

🔥 Liste des autres KEV :

2 x Apple Multiple Products (CVE-2024-23225, CVE-2024-23296)

2 x Microsoft SharePoint Server (CVE-2023-24955), Windows (CVE-2024-21338)

1 x Android Pixel (CVE-2023-21237)

1 x Fortinet FortiClient EMS (CVE-2023-48788)

1 x Ivanti Endpoint Manager Cloud Service Appliance (EPM CSA) (CVE-2021-44529)

1 x JetBrains TeamCity (CVE-2024-27198)

1 x Nice Linear eMerge E3-Series (CVE-2019-7256)

1 x Sunhillo SureLine (CVE-2021-36380)

------

Source : ICS Advisory Project dashboard

ICSA-24-086-03, Rockwell Automation Arena Simulation Software, Cumulative CVSS 7,8 (High)

| CVE | CVSSv3 Score | CVSSv3 Severity | CVSSv3 Vector | EPSS | PERCENTILE | CWE |

| CVE-2024-21912 | 7,8 | High | AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H | 0 | 0 | CWE-787 |

| CVE-2024-21913 | 7,8 | High | AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H | 0 | 0 | CWE-122 |

| CVE-2024-21918 | 7,8 | High | AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H | 0 | 0 | CWE-416 |

| CVE-2024-21919 | 7,8 | High | AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H | 0 | 0 | CWE-824 |

| CVE-2024-21920 | 4,4 | Medium | AV:L/AC:L/PR:N/UI:R/S:U/C:H/I:H/A:H | 0 | 0 | CWE-125 |

| CVE-2024-2929 | 7,8 | High | AV:L/AC:L/PR:N/UI:R/S:U/C:L/I:N/A:L | 0 | 0 | CWE-119 |

| CVE | CVSSv3 Score | CVSSv3 Severity | CVSSv3 Vector | EPSS | PERCENTILE | CWE |

| CVE-2024-21914 | 5,3 | Medium | AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:L | 0,00043 | 0,0736 | CWE-79 |

| CVE | CVSSv3 Score | CVSSv3 Severity | CVSSv3 Vector | EPSS | PERCENTILE | CWE |

| CVE-2024-2425 | 7,5 | High | AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H | 0,00043 | 0,0736 | CWE-120 |

| CVE-2024-2426 | 7,5 | High | AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H | 0,00043 | 0,0736 | CWE-120 |

| CVE-2024-2427 | 7,5 | High | AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H | 0,00043 | 0,0736 | CWE-400 |

| CVE | CVSSv3 Score | CVSSv3 Severity | CVSSv3 Vector | EPSS | PERCENTILE | CWE |

| CVE-2024-25136 | 7,5 | High | AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:N/A:H | 0 | 0 | CWE-22 |

| CVE-2024-25137 | 4,3 | Medium | AV:N/AC:L/PR:L/UI:N/S:U/C:N/I:N/A:L | 0 | 0 | CWE-121 |

| CVE-2024-25138 | 6,5 | Medium | AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:N/A:N | 0 | 0 | CWE-256 |

Actualité Fortress Cybersecurity

Nos prochains webinaires dédiés à la cybersécurité des installations industrielles

4 avril 2024 : Sécurisation des endpoints industriels

Inscription à la session de 9h30-10h30 : lien

5 avril 2024 : Sécurisation des endpoints industriels

Inscription à la session de 13h-14h : lien

6 juin 2024 : Stratégie de détection et de réaction en environnement industriel

Inscription à la session de 9h30-10h30 : lien

Inscription à la session de 13h-14h : lien

4 juillet 2024 : Protection des nouvelles tendances Industrie 4.0 : sécurité des conteneurs

Inscription à la session de 9h30-10h30 : lien

Inscription à la session de 13h-14h : lien

5 septembre 2024 : Gestion des vulnérabilités en environnement industriel

Inscription à la session de 9h30-10h30 : lien

Inscription à la session de 13h-14h : lien

3 octobre 2024 : Construire le plan de protection de ses installations industrielles

Inscription à la session de 9h30-10h30 : lien

Inscription à la session de 13h-14h : lien

7 novembre 2024 : Segmentation des réseaux industriels

Inscription à la session de 9h30-10h30 : lien

Inscription à la session de 13h-14h : lien